Sapevi che creare un Account Google ha tanti vantaggi?

Ci sono molti vantaggi nel creare un account Google. Eccone alcuni: Questi sono solo alcuni dei vantaggi principali di avere un…

Ci sono molti vantaggi nel creare un account Google. Eccone alcuni: Questi sono solo alcuni dei vantaggi principali di avere un…

Chromebook Recovery Utility è uno strumento sviluppato da Google che consente agli utenti di Chromebook di creare supporti di ripristino per…

Il confronto tra Amazon Fire Stick e Google Chromecast riguarda principalmente le loro caratteristiche, funzionalità e l’ecosistema di servizi supportati. Amazon…

Il Sistema operativo di una Smart TV Ogni Smart TV utilizza un suo sistema operativo, che può presentare più o meno…

PS5 Streaming 4K Games, ci siamo. La PlayStation 5 (PS5) di Sony ha rivoluzionato l’esperienza di gioco con la sua potenza…

Beeper App messaggistica unificata, possibile? Negli ultimi anni, con la popolarità delle applicazioni di messaggistica istantanea come WhatsApp, Telegram e Facebook…

WhatsApp, l’app di messaggistica istantanea più utilizzata al mondo, ha da poco introdotto una nuova funzione che sta facendo molto parlare…

“Entrevias” è una serie tv spagnola presentata per la prima volta con la stagione 1 nel 2020. La trama ruota attorno…

Hisense 32″ 32A4FG LED è un ottimo TV, e un rapporto qualità prezzo eccezionale. Hisense è un marchio popolare nel mercato…

“Samaritan” di Prime Video è un film ricco di azione che mette in mostra l’abilità recitativa di Sylvester Stallone e la…

Recensione La serie TV The Purge, disponibile su Prime Video, è un ritratto avvincente e intenso di una società in cui…

This Is Us – Recensione “This Is Us” è una serie commovente ed emozionante che segue le vite della famiglia Pearson…

Un attacco DDoS (Distributed Denial of Service) è un tipo di attacco informatico in cui un’ampia rete di computer infetti (botnet)…

Russia Ucraina Guerra Cibernetica Il conflitto tra Russia e Ucraina ha visto un crescente coinvolgimento nella dimensione della guerra cibernetica. Entrambi…

TP-Link Tapo-C200 è una telecamera di videosorveglianza per interni economica che offre una vasta gamma di funzioni. Ecco una recensione di…

Controllo genitori console PS5 Il Controllo genitori sulla console PS5 è uno strumento completo e versatile, appositamente progettato per garantire ai…

PocketBook InkPad X Pro è un e-book senza precedenti che offre un’esperienza di lettura senza precedenti. Il suo ampio display E…

Il futuro del 5G Nell’entusiasmante mondo della telefonia mobile, il futuro riserva un immenso potenziale per la rivoluzionaria tecnologia nota come…

Attivare i messaggi effimeri I messaggi effimeri di WhatsApp consentono agli utenti di inviare messaggi che scompaiono nella chat. Questa funzione…

Abbonamento Amazon Prime Video Per ottenere un abbonamento a Amazon Prime Video, è necessario seguire attentamente queste semplici istruzioni: Dati per…

Perché attivare il Firewall su MacOS Attivare il firewall su MacOS è un’importante misura di sicurezza per proteggere il tuo computer…

IPTV Pirata rischi e sanzioni e un piccolo avvertimento sull’IPTV pirata, che è sicuramente qualcosa a cui dovresti evitare di iscriverti.…

Volevo condividere con te una nuova minaccia che sta emergendo: le truffe telefoniche basate sui deepfake vocali. Magari hai già sentito…

Grooming, l’adescamento di minorenni online e nella vita reale, è un argomento molto serio e delicato che richiede la nostra massima…

Attenzione a un nuovo malware chiamato Anatsa, che potrebbe seriamente mettere a rischio la sicurezza del tuo dispositivo e ruba i…

Microsoft ha scoperto un nuovo attacco di phishing che viene condotto tramite Teams, la popolare piattaforma di comunicazione in remoto. Questo…

Di recente ho avuto la possibilità di immergermi nel mondo de La ruota del tempo su Prime Video e lascia che…

PS5 crash soluzione errore. Se sei un appassionato di videogiochi e hai una PS5, potresti aver incontrato alcuni problemi di crash…

Musk cambia il logo di Twitter, ma voi siete d’accordo? Da sempre considerato un visionario nel campo della tecnologia, Elon Musk…

Quali conseguenze se accetto Cookie. Quando navighiamo su Internet, spesso ci viene chiesto di accettare i cookie quando visitiamo un nuovo…

Truffe Gamer Fortnite Roblox Negli ultimi anni, il mondo dei videogiochi online ha visto una crescita esponenziale, con milioni di giocatori…

Truffa del finto aggiornamento Windows Update? Il mondo delle truffe online è sempre in continua evoluzione, e le tattiche utilizzate dai…

Le email rappresentano uno dei mezzi di comunicazione più diffusi e utilizzati al mondo. Tuttavia, l’avvento dell’intelligenza artificiale generativa ha introdotto…

Google Bard è uno dei chatbot più avanzati al mondo, basato sull’intelligenza artificiale generativa e sull’apprendimento automatico. In questo articolo, esploreremo…

Se sei un utente regolare di WhatsApp, e probabile che tu abbia sentito parlare di persone che hanno perso l’accesso al…

Se sei un utente abituale di Google Chrome, probabilmente sai già che il browser offre numerosi strumenti di sicurezza per proteggere…

Le applicazione per smartphone android sono milioni, ma poche sono indispensabili. Se sei un possessore di uno smartphone Android, sai quanto…

Questi giovani tecnologici sanno usare un computer? Ciao a tutti! Sono un giovane scrittore che ha deciso di affrontare un tema…

E-mail violata, hackerata o completamente compromessa? L’e-mail è uno dei mezzi di comunicazione più utilizzati al mondo. Tuttavia, l’uso massiccio di…

Windows 11 aiuta sempre più le persone disabili con la conosciutissime funzioni di accessibilità. Con il lancio di Windows 11, Microsoft…

Deepfake possono essere pericoli per molti utenti, vediamo come riconoscerli e difendersi. I deepfake rappresentano una minaccia sempre più diffusa nel…

La truffa su WhatsApp sta prendendo di mira gli anziani, mettendo a rischio i loro conti correnti. Questo nuovo tipo di…

Una prova virtuale dei vestiti online con l’intelligenza artificiale di Google? L’evoluzione della tecnologia sta portando a grandi cambiamenti nel modo…

Stai cercando un antivirus affidabile per proteggere il tuo computer nel 2023? Sei nel posto giusto! In questo articolo, ti fornirò…

Firewall, VPN e sicurezza privacy online, troppe parole? vediamole nel dettaglio. La sicurezza online è diventata una delle maggiori preoccupazioni per…

Introduzione allo spionaggio tramite webcam e alla privacy del computer Spiati dalla Webcam del nostro Computer senza una protezione adeguata? Nell’era…

Introduzione all’intelligenza artificiale (IA) IA Alibaba un nuovo generatore di immagini super potente? L’intelligenza artificiale (IA) è un campo in rapida…

L’hosting web è un servizio essenziale per coloro che desiderano pubblicare un sito web e renderlo accessibile su Internet. In questa…

Il catfishing è un fenomeno sempre più diffuso e insidioso che coinvolge le persone sui social network. Ma cosa significa esattamente…

L’intelligenza artificiale (IA) è un campo di studio che coinvolge la creazione di macchine in grado di eseguire compiti caratteristici dell’intelligenza…

Vittime del Ghosting, una brutta cosa capitata a molti e pochi hanno saputo come affrontarlo. Probabilmente, almeno una volta nella propria…

Negli ultimi tempi, la scelta dell’app di messaggistica più sicura e privata è diventata una priorità per molti utenti. WhatsApp, Telegram…

Introduzione a Discord Discord Server Account e Bot a cosa serve tutto questo? Discord è una piattaforma di comunicazione vocale, videochiamate,…

Difendersi dal Cybercrime e capire i reati e i pericoli è oggi sempre più importante. Il mondo digitale offre una vasta…

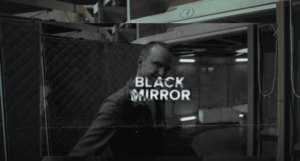

Black Mirror è una delle serie più amate e apprezzate degli ultimi anni, con la sua capacità di esplorare le implicazioni…

Black Mirror, la celebre serie TV di Netflix, ha sempre affascinato il pubblico con la sua visione distopica del futuro e…

Configurare Windows 11 senza un account Microsoft con l’email [email protected], cosa significa? Per molti si presenta il solito problema per cui…

Introduzione a Black Mirror Black Mirror, una delle serie televisive più acclamate degli ultimi anni, ha catturato con la sua trama…

Il ruolo dei social media e Internet nelle nostre vite Una vita senza social media ed internet: come sarebbe la nostra…

Introduzione al potere dei social network Giovani, social network e lavoro che relazione hanno nel 2023? I social network hanno trasformato…